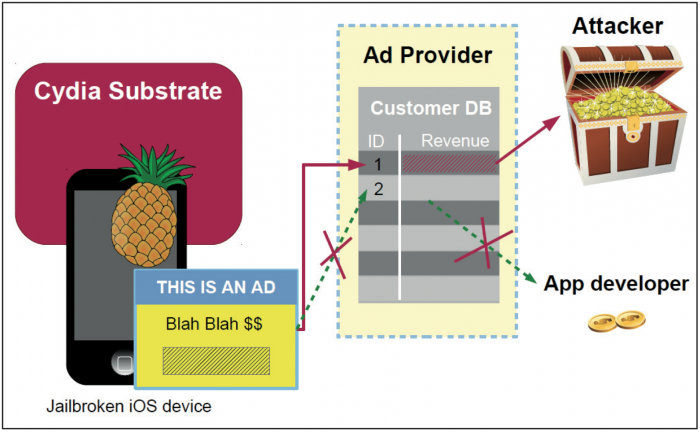

KeyRaider: az iOS-malware, amely Apple ID-k százezreit lopta el

A napokban a WeipTech kínai technológiai oldal tagjai (köztük egy i_82 nicknevű egyetemista) és a Palo Alto Networks kollégái közösen találtak rá egy iOS-en futó malware-re. A Palo Alto Networks elemzéséből