Az alábbi cikket Tamás küldte nekünk, köszönjük! Ha te is küldenél be olyasmit, ami szerinted másokat is érdekelhet, ajánljuk figyelmedbe ezt az írásunkat, amiből minden szükséges részletet megtudhatsz: Vendég Bloggerek, tiétek a terep!

***

Ez a téma már nagyon régóta itt pihen a gépemen és sokszor nekifutottam már, de valahogy most sikerült olyanra formálnom, ami a szélesebb olvasóközönség számára is érthető. Szerettem volna nektek bemutatni egy másik arcát azoknak az Apple logós készülékeknek, amivel sokatok – a terület jellegéből kiindulva – nagy valószínűséggel nem találkozik.

Mielőtt belevágnék a témába, pár szót engedjetek meg magamról. A témával aktívan 2014-ben kezdtem el foglalkozni a munkám, illetve személyes érdeklődésem miatt is. Egy multinacionális cégnél dolgozom, amely számos területre, számos terméket készít illetve szállít más nagyvállalatok számára.

Jópár MDM bevezetésen vagyok túl, egészen a legapróbbaktól (pár tíz vagy száz darabos eszközszámmal), a nagyokig (ezreses, tízezres eszközszámig), itthon és külföldön is. Itt a szifon.com-on illetve Twitteren Burgatshow néven találkozhattok velem.

MDM – azaz Mobile Device Management

Ahhoz, hogy az alcímben említett MDM rövidítést fel tudjuk oldani (és feloldás alatt nem csak magát a rövidítést értem, hanem a mögötte megbúvó területet, vagy inkább problémát), kicsit lépjünk hátrébb, és szemléljük távolabbról a témát.

A mobilkészülékek döbbenetes fejlődésen mentek keresztül az elmúlt tíz évben, platformtól függetlenül. A fejlődés nem csak a nagyobb kijelzőben, több tárhelykapacitásban merült ki, hanem az alkalmazásokban, illetve az alkalmazások által megnövelt produktivitásban is. Gondoljunk csak bele, Instagramon képeket nézegetünk, elolvassuk a leveleink, fájlokat töltünk le- és fel, navigálunk, fényképezünk, dokumentumokat szerkesztünk, gyakorlatilag a nap 24 órájában velünk vannak, folyton segítenek, a kezünk alá dolgoznak.

Nincs ez másképp a vállalati szférában sem, hiszen ott vannak a céges levelek és dokumentumok, naptáresemények, online meetingek, cél alkalmazások, stb. A munkaadók szemszögéből nézve, ez a rugalmasság, produktivitás és rendelkezésre állás sokkal de sokkal több munka elvégzését is jelentheti, mert a munkavégzés gyakorlatilag kilépett a hagyományos, 8-17 óra közötti időszakból.

Ennek a rugalmasságnak és rendelkezésre állásnak azonban vannak árnyoldalai is. Az első és legfontosabb, hogy mi, mint munkavállalók, céges adatokat (is) kezelünk és tárolunk a készülékeken, ami egy esetleges lopásnál, vagy elhagyásnál komoly problémákat hordoz magában (és a problémának akár jogi vonatkozása is lehet a későbbiekben).

A fentieket elolvasva és megértve talán könnyebben megérthetjük, hogy miért lett az elmúlt 3-5 évben az egyik legfontosabb terület IT biztonság tekintetében a mobiltelefonok felügyelete, azaz az MDM.

Noha ma már nem csak MDM-ről beszélünk (szigorúan eszköz kezelésről), az MDM mint gyűjtőfogalom általánosságban IT biztonsági területeken eggyé vált az alábbi részterületekkel:

- MDM (Mobile Device Management): az adott platformot szabályozó terület (Android, iOS, Windows)

- MAM (Mobile Application Management): az eszközön telepített vagy telepítendő alkalmazásokat szabályozó terület

- MTM (Mobile Threat Management): az eszközökön megjelenő fenyegetettségekkel (vírus, malware, jailbreak, titkosítás, stb.) foglalkozó terület

- MCM (Mobile Content Management): az eszközön tárolt dokumentumok kezeléséért felelős terület

Természetesen vannak még egyéb “kategóriák”, de a fontosabb területek a korábban felsoroltak.

Hogy egy picit vidámabbá tegyem a hangulatot, természetesen az MDM által számos kényelmi funkció is megjelent, könnyítve az eszközök használatát a végfelhasználók oldalán, illetve az üzemeltető kollégák dolgát a mindennapokban. Mondok is erre egy példát.

Tegyük fel, hogy az adott vállalatnál vagy cégnél lehetőség van arra, hogy a céges leveleket a telefonunkon is olvasni tudjuk. MDM nélkül ennek a funkciónak a beállítása úgy történne, hogy a telefon tulajdonosa elsétál az üzemeltetőkhöz vagy az ügyfélszolgálatos kollégához, és segítséget kér a beállításhoz (vagy ami rosszabb és cserébe sokkal gyakoribb, hogy az alkalmazottak egymás között adják át az információt szájról-szájra, a vak vezet világtalant jelenség).

A sikeres beállításhoz számos paramétert meg kell adni, mint például a levelező szerver címét, portszámát, protokoll beállítását, a felhasználó nevét és jelszavát. Aztán reménykedünk, hogy működni fog, nem beszélve arról, hogy egyáltalán nekünk van-e jogosultságunk ezt a szolgáltatást használni, az általunk preferált levelező alkalmazás kompatibilis-e a céges környezettel stb…

Ezzel szemben egy MDM által kezelt környezetben a felhasználó végigmegy önállóan a készülék felügyelet alá vonási folyamaton, majd annak sikere után az MDM automatikusan leküldi a vállalatspecifikus beállításokat, és a felhasználónak egyetlen dolga a saját jelszavának megadása.

MDM tények és tévhitek az iOS kapcsán

Mielőtt mélyebb területekre eveznénk, pár tényt, illetve tévhitet szeretnék a téma kapcsán megmagyarázni illetve eloszlatni.

Milyen készülékeken érhető el az MDM?

Bármilyen olyan Apple készüléken elérhetők az MDM nyújtotta képességek, amin “újabb” iOS (5.0+) fut (beleértve a nemrég bemutatott iPadOS-t, ami tulajdonképpen iOS), valamint macOS 10.4 (Tiger) illetve az újabb verziókra.

De természetesen Android (2.2+) és Windows (XP-től felfelé) alapú készülékekre is telepíthető MDM.

Mit képes egy MDM megoldás szabályozni?

Jelenleg minden MDM megoldás csak és kizárólag olyan funkciókat képes szabályozni magán a készüléken, amire az Apple lehetőséget adott a hivatalos API-n keresztül. Például kötelező-e a jelkód a készüléken, van-e rajta titkosítás, használható-e a Siri, stb.

Ha van MDM, az azt jelenti, hogy követni tudnak, el tudják olvasni az üzeneteim és lehallgathatják a hívásaim?

Egyértelműen nem. Ahogy az előbbi bekezdésben is említettem, az MDM megoldások csak olyan funkciót tudnak megvalósítani, amire az Apple hivatalosan API-t készített. Mivel az Apple a legnagyobb hangsúlyt a magánszféra védelmére helyezi, így ebből kifolyólag sem a híváslistánkhoz (pláne nem magukhoz a hívásokhoz), sem az üzenetekhez, fotókhoz, helyzetünkhöz az MDM megoldások nem férnek hozzá.

A teljes MDM specifikáció, ami elérhető a fejlesztőknek, az Apple hivatalos fejlesztői oldalán érhető el.

Jailbreakelt eszköz használható MDM rendszerben?

Alapvetően igen, de egy MDM megoldás képes ezt az állapotot detektálni, aminek függvényében további szigorításokat eszközölhet. Például megtilthatja a céges leveleim olvasását és a teljes vállalati adatvagyonhoz való hozzáférést, ha az eszközt közben jailbreakeltem.

Azt mondták nekem, hogy csak COPE eszközt engednek céges tevékenységekre használni. Ez mit is jelent?

MDM tekintében két féle eszközt szoktak megkülönböztetni, ezek a BYOD illetve COPE eszközök.

A BYOD (Bring Your Own Device) olyan eszköz, amelynek tulajdonjoga a munkavállalónál van – az a saját eszköze.

A COPE (Corporate Owned, Personal Enabled) olyan készülék, amelynek tulajdonjoga a munkaadóé, de a munkavállaló használhatja privát célokra is – a céges telefon.

Vannak olyan vállalatok, ahol mindkét típusú készülék használható (gyakran szabályozás tekintetében is van eltérés), ugyanakkor vannak olyan cégek is, amelyek kifejezetten nem engedik a magán tulajdonú készülékeket céges feladatokra használni.

Kötelező használnom?

Ezt a kérdést mindenki magának dönti el. A legtöbb esetben, a munkaadó belső működési szabályzata határozza meg, azaz bizonyos funkciók, alkalmazások eléréséhez kötelezővé is teheti. Például céges leveleket csak akkor olvashatom a mobilkészüléken, ha előtte a készüléket az MDM rendszerbe bekötötték.

Tilthatják-e bizonyos alkalmazások meglétét és/vagy használatát a készülékemen?

Igen, de ehhez mindig “illik” tájékoztatást (ok-okozat összefüggés) biztosítani. IT biztonság szempontból számos olyan alkalmazás érhető el a publikus alkalmazás boltban, amiknek ártó szándéka a nem kívánatos működésből és/vagy az esetlegesen bennük rejlő kártékony kódból (vírus, malware, ransomware, stb., bár ezek az Apple esetén azért nem jellemzőek) ered, vagy az alkalmazás felhasználási feltételei nem illeszkednek a cég működéséhez.

MDM a gyakorlatban és a mindennapokban

Most, hogy megnéztük, mi az MDM és alapvetően mire való, nézzük meg, hogy a való világban és a mindennapokban mit is jelent ez.

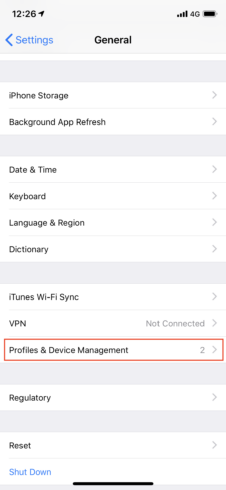

Minden, az MDM rendszer által kezelni kívánt készüléken a legelső és egyben legfontosabb lépés az úgynevezett enrollment. Az enrollment (vagy más néven felügyelet alá vonás) során a készülékre felkerül egy speciális MDM profil, amely lehetővé teszi a központi rendszernek a készülék vezérlését. A profil a Beállítások, Általános, Profilok és Eszközfelügyelet (Settings, General, Profiles & Device Management) szekcióba kerül bele. Ez a szekció csak akkor jelenik meg a beállításokban, ha van telepített profil (nem csak MDM).

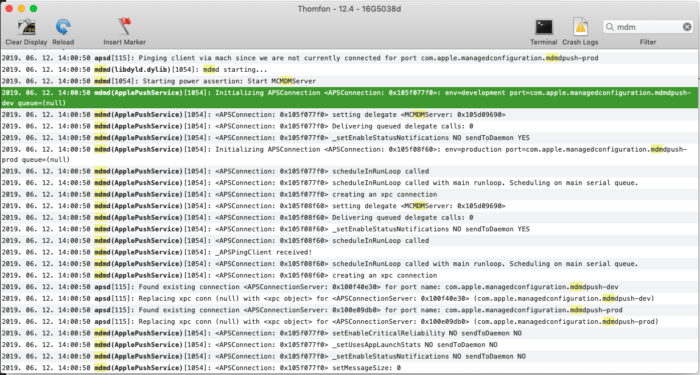

Amint a profil telepítése megtörtént a készüléken, az iOS megfelelő rendszerfolyamata, a mobile device management daemon (röviden mdmd) a szükséges és kért adatokat továbbítja az MDM központi rendszer számára, illetve elkezdi végrehajtani a profilban definiált beállításokat és szabályokat. Ahol szükséges, ott utasítja a felhasználót további lépésekre (például eszköz jelkód beállítására).

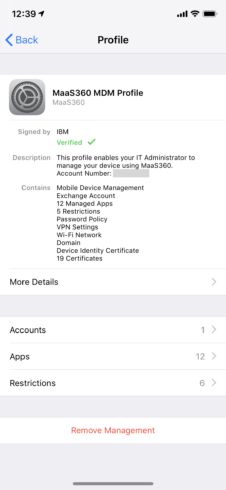

Ha megnyitjuk az MDM profilt a készüléken, megtekinthetjük, hogy miket szabályoz a készülékünkön.

A képen látható MDM profilban például egy Exchange fiók (erről később), számos alkalmazás, biztonsági megkötések, Wi-Fi és VPN konfiguráció látható. Az egyes kategóriákat részleteiben is megtekinthetjük, így pontos képet kapunk arról, hogy mik az MDM rendszer által kezelt beállítások, tanúsítványok, alkalmazások, stb. A “Remove Management” gomb értelemszerűen az MDM profilt fogja eltávolítani a készülékről, amely magában foglalja a profil által kezelt dolgokat, beleértve a 12 alkalmazást is (a példa konfigurációban), így minden, az MDM által kezelt/korlátozott funkció felett visszanyerjük a kontrollt. A kontroll megszűnése után a korábbi beállítások az alapértelmezett státuszra lesznek beállítva, de ez alól van pár kivétel (jelkódot például nem töröl).

A felügyelet eltávolítása után “szemét” nem marad, az MDM által konfigurált fiókok, tanúsítványok, alkalmazások, stb. maradéktalanul eltűnnek, a felhasználónak egyáltalán nem kell “kézzel” takarítani.

Azt is fontos megérteni, hogy egyszerre két MDM profil nem lehet a készüléken. Igazából ha belegondoltok, logikus is; hogyan feleljen meg a készülék az MDM házirendeknek, ha mondjuk a két eltérő profil ugyanarra a beállításra teljesen ellentétes követelménnyel rendelkezik. Például az “A” MDM profil kötelezővé teszi az eszköz jelkódot, a “B” MDM profil viszont tiltja azt.

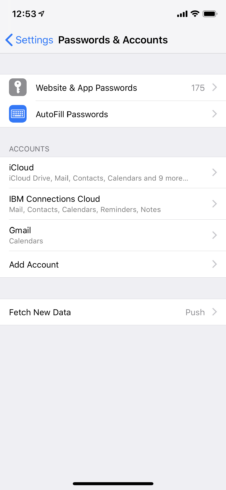

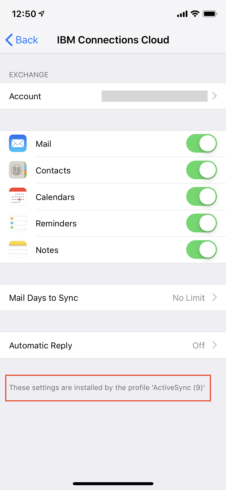

Ha emlékeztek a korábbi email fiókos példámra a cikk elején, akkor emlékeznetek kell arra is, hogy az MDM képes akár email fiókok létrehozására is, illetve azok konfigurálására. Láthattuk, hogy az MDM profilban szerepelt az “Exchange Account” elem ami nagy valószínűséggel egy email fiókot fog jelenteni. Nézzük meg, mit találunk a Beállítások, Jelszavak és fiókok (Settings – Passwords & Accounts) alatt.

Az iCloud és a Gmail a privát fiókjaim, viszont megjelent egy harmadik, a céges fiókom. Ha megnyitjuk az újonnan létrehozott fiók részleteit, akkor a fiók részletei alatt a képen pirossal bekeretezett felirat fog megjelenni. Ez mutatja, hogy ezt a fiókot az MDM hozta létre és konfigurálta. A céges leveleim olvasásához pedig nekem már csak annyi dolgom van, hogy megnyitom a gyári Mail alkalmazást, megadom a fiókomhoz tartozó jelszót és már áramlanak is a levelek.

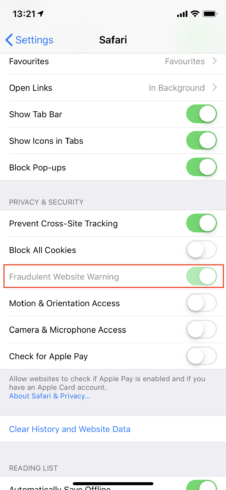

Hasonló módon “kaptam” VPN hozzáférést, számos kötelező Safari beállítást és megkötést, mindent, ami a profilban benne van. Azok a beállítások, amiket az MDM profil szabályoz, általában a felhasználó által nem módosíthatóak, néhány speciális kivételtől eltekintve.

A következő képen a Safari beállítások között a “Fraudulent Website Warning” (Figyelm. csaló webhelyre) be van kapcsolva és általam nem is kapcsolható ki (szürke).

Természetesen az MDM-mel nem csak email fiókokat lehet beállítani, de a teljes lista, amit lehet, az annyira hosszú lenne még felsorolásban is, hogy csak néhány fontosabbat emelek ki:

- Alkalmazások telepítése / törlése távolról

- Alkalmazás beállítások telepítése

- App Store-ban nem található alkalmazások telepítése (in-house alkalmazások)*

- Megosztás szabályozása az alkalmazások között, például egy Word dokumentumot csak a Wordben lehet megnyitni, a Dropboxba, Google Drive-ra feltölteni nem lehet.

- Geo-fencing szabályok (például adott GPS koordinátákon a kamera alkalmazás nem használható

- Telefon részleges, vagy teljes törlése / zárolása**

- Alkalmazások adatainak iCloudba történő mentésének tiltása

- Touch ID / Face ID, jelkód, eszköz titkosítás kötelezővé tétele vagy éppen tiltása

*: Az in-house alkalmazások telepítése, ahogy írtam, lehetséges. Azonban fontos megemlíteni, hogy az Apple App Store szabályzatát tilos megkerülni (Google illetve Facebook botrány), ez a képesség arra való, hogy olyan alkalmazásokat lehessen telepíteni a készülékre, ami csak és kizárólag a cégen belül működik (nálunk például a vállalati telefonkönyv).

**: Az MDM alapvető célja, hogy védje az üzleti adatokat, így az adminisztrátoroknak megvan az a lehetősége, hogy a készülék tartalmát részlegesen (csak a céges adatokat, MDM komponenseket törlik a készülékről), vagy teljes mértékben töröljék (gyári alaphelyzetbe állítás). Erről egyébként egy értesítő szöveg az MDM profilnál, a Description szekcióban elolvasható.

Végszó

Az MDM, mint IT biztonsági terület illetve megoldás természetesen ennél sokkal összetettebb és nagyobb, mint amit itt leírtam nektek. Külön projektek indulnak rá, nagyon-nagyon sok iteráció megy végbe, mire egy kompromisszumos megoldás születik, amit az üzemeltetés / IT biztonság és a végfelhasználók is elfogadnak. Azonban a mai rohanó világunkban, ahol gyakorlatilag már majdnem minden a telefonokról (is) elvégezhető, vállalati szemmel nézve ez egy ugyanolyan felügyelni kívánt eszköz, mint a céges laptop vagy egy szerver.

A másik probléma, hogy a felhasználók sokszor nem is tudják vagy sejtik, hogy amit aktuálisan a telefonon tesznek vagy tenni fognak, annak milyen adatbiztonsági vagy jogi következményei lehetnek, ha véletlenül bizalmas adatokat osztanak meg másokkal, töltenek fel valahova. A rendszer önmagában nem nyújt megoldást minden ilyen problémára, a felhasználók oktatása, és a szabályok állandó átnézése és aktualizálása legalább annyira fontos.

Ha lesz igény a folytatásra, szívesen írok még.

Nagyon jó cikk, köszi szépen!

Esetleg ha van tapasztalat O365 alatti felügyelettel, azt szívesen venném.

Van tapasztalat, de a Microsoft / O365 / Exchange specifikus dolgokat nem tudom, én csak együtt dolgoztam a Microsoft-os kollégákkal.

Ha esetleg ki tudnád fejteni, hogy azon belül mi érdekel, lehet meg tudom válaszolni.

Ott szinte minden neten megy, nem nagyon van gép felügyelet o365 alatt, úgy emlékszem, ezért eszköz felügyelet se nagyon, de a szolgáltatások meg persze tökéletesen működnek amióta van új Office, lassan 3 éve…

Ez nem igaz. Kicsit később részletesen kifejtem neked, de ennyit nem vagyok hajlandó telefonról gépelni.

Continue the discussion at Hozzászólok