Az Apple már a kezdetektől fogva azt állította, hogy a Touch ID egy nagyon biztonságos tároló az ujjlenyomatok számára. Azt már eddig is tudtuk, hogy az ujjlenyomattal kapcsolatos adatok az A7 chip „secure enclave” nevű titkosított memóriaegységében tárolódnak el, de most arra is fény derült, hogy még egy újabb biztonsági megoldást is beépítettek.

A hivatalos magyarázat a Touch ID és az ujjlenyomatok kapcsán a következő:

A Touch ID nem tárolja az ujjlenyomat képét, csupán annak egy matematikai reprezentációját. Ebből a tényleges ujjlenyomatot nem lehet visszafejteni. Az iPhone 5s egy új biztonsági rendszert is tartalmaz, ez a „secure enclave”, amelyet kifejezetten jelszavak és az ujjlenyomatadatok tárolására fejlesztettünk ki. Az ujjlenyomat-információk egy olyan titkos kulccsal vannak kódolva, amelyet csak maga a secure enclave ismer. A secure enclave – és így a benne tárolt adatok is – teljesen el vannak választva az A7 processzor egyéb részeitől és magától az iOS-től is, a benne lévő adatokat így rajta kívül senki sem láthatja vagy használhatja. Az adatokat tehát nem éri el sem az iOS, sem bármilyen más alkalmazás, nem kerül fel az Apple szervereire és az iCloudban sem tároljuk. Kizárólag a Touch ID használja, és nem lehet felhasználni arra, hogy más ujjlenyomat-adatbázisok adataival összehasonlítsák.

A hír igaz – a készülék valóban mindössze egy hash-t tárol, tehát nem lehetséges belőle visszanyerni az ujjlenyomat képét. Ezen kívül másféle biztonsági vagy titkosítási eljárást nem említenek meg. Ennek ellenére úgy tűnik, hogy Cupertinóban még egy szinten bebiztosították a Touch ID-t: minden szenzor és a hozzá tartozó kábel össze van párosítva az alaplappal illetve a rajta lévő A7 chippel; ha tehát Touch ID-t cserélünk egy készülékben, akkor az ujjlenyomat-olvasás funkció nem fog működni.

Ezt a mendmyi (egy angliai szerviz iOS-készülékek számára) és az iMore fedezte fel. Az egyik iPhone-ba javítás után véletlenül egy másik Touch ID szenzort tettek vissza, nem pedig az eredetileg hozzá tartozót. Miután a funkció beállítását megtagadta az iOS, különböző módokon próbálták orvosolni a problémát. Lecserélték a dockcsatlakozót, amihez a Touch ID kábele kapcsolódik, sőt, legvégül még egy DFU restore-ral is megpróbálkoztak; semmi nem segített. Ekkor vették észre a cserét. Az eredeti érzékelőt visszatéve a telefonba, az ujjlenyomat-azonosítás ismét hibátlanul működött.

Az elmélet igazolására megpróbálták egy másik pár iPhone ujjlenyomat-olvasóit felcserélni; az iOS ekkor ismételten hibát jelzett. Mikor a két hardver visszakerült eredeti helyére, a hiba eltűnt.

Íme egy videó arról, hogy mit is csinál az iOS, amikor egy számára idegen Touch ID-t teszünk a készülékbe:

De mégis mi oka lenne az Apple-nek erre a lépésre? Az iMore megkérdezte erről Nick Arnott biztonsági szakértőt:

Nehéz elgondolni, miért köti az Apple a Touch ID szenzorokat az A7 chiphez. Az egyik ok az lehet, hogy megpróbálják megakadályozni az adatok lehallgatását a Touch ID és a secure enclave között. Az SSL kapcsán használatos „certificate pinning” hardveres megfelelőjének foghatjuk ezt fel. [Erről a módszerről az iMessage biztonságával foglalkozó cikkünkben már írtunk – a szerk.] A két komponens összepárosításával egy potenciális hackernek nehezebb dolga lenne, ha vissza akarná fejteni a kommunikációs protokollt a vezeték megszakításával. Ez a megoldás azt a támadást is kiküszöböli, amelynek során egy rosszindulatú, „normálisnak” látszó, azonban a háttérben például adathalászatot lebonyolító Touch ID-utánzatot telepítenek egy készülékbe. Ha az Apple egyetlen közös kulcsot használna a Touch ID és az A7 közötti hitelesítéshez, akkor csupán egy darab szenzort kellene feltörni, és az összes iPhone-ban lévő ujjlenyomat-olvasó biztonsága semmivé lenne.

@natevancouver még azt is hozzátette: „Ez hasonlít a Protected Media Path nevű technológiához. Nagyon hasznos, ha az Apple egy ujjlenyomat-alapú fizetési rendszer kiépítésén dolgozik.”

Mit is jelent tehát mindez a fogyasztók, hackerek és nemhivatalos szervizek számára? Az átlagfelhasználó ettől egy icipicit nyugodtabban aludhat, míg egy rosszindulatú támadót talán épp bosszant, hogy nem létezik a Touch ID-hez „univerzális hack”. A készülékek javítása így viszont nehézkesebb, hiszen ha véletlenül elrontjuk a szenzort vagy a kábelt, akkor örökre elveszítettük az ujjlenyomattal való azonosítás lehetőségét…

Felmerül még egy érdekes kérdés. Ha az Apple meg tudta csinálni ezt az összepárosítást egy specifikus alkatrész esetén, akkor nincs kizávra, hogy más komponenseket is röghöz processzorhoz tud kötni. Vajon megteszi-e ezt, és ha igen, arra mi lesz az indoka?

52 Comments

Újabb érdekes cikk, köszönjük!

Szívesen használnám az ujjlenyomatolvasót én is, de most egy évig még elégedett vagyok a jó kis iPhone 5-ömmel. 🙂 A jelkód borzasztóan kényelmetlen, főleg ha otthon vagyok, és nincs is különösebb szükség a biztonságra. Jelkód nélkül viszont most már nem igazán akarom használni a szifont, mert az iCloud kulcskarika jelszavai védtelenek maradnának.

ez mind szép és jó , de szerintem egy átlag user-nek nem kell ekkora biztonság ,illetve nagyon szép lesz hogy ha elromlik a touch id akkor alaplapcsere is kell , így meg se fogja érni megjavítani…

Erre mondaná kedves ismerősöm hogy az Apple nem szarral gurigázik. Pont egy átlag user-nek van szüksége erre a biztonságra mert nem képes felmérni minek mekkora a kockázata.

Szerintem meg el van az ujjlenyomat tárolva rendesen egy rendszerben, jó lesz az majd a szerveknek ha le kell csekolni valakit, vagy valamilyen bűnesetet kell felgöngyölíteni!! A többi csak rizsa!!

“A Touch ID nem tárolja az ujjlenyomat képét, csupán annak egy matematikai reprezentációját.”

Ez nagyjából azt jelenti, hogy egy általános iskola első osztályába járó gyerek elé téve a másodfokú matematikai egyenlet megoldatlan marad.

Ha netalán tán esetleg tán esete forogna fenten, és egy matematika szakos egyetemista elé tennénk ezt, akkor csak egy mosoly és a végeredmény lenne a válasz.

Tehát, ha valaki ismeri a “matematikai reprezentáció” logikáját, az hiába nem ismeri az eredeti ujjlenyomatot, mégis képes ebből a “matematikai reprezentációból” annak felismerésére, hiszen ha ez nem teljesülne, akkor a tácsájdí sem lenne képes erre…

Egyáltalán nem félek attól, hogy valaki megismeri az ujjlenyomatomat, hisz napi szinten ezer helyen hagyom ott felelőtlenül, viszont bosszant az, amikor egy nyamvadt matematikai algoritmust az alma által teremtett, NSA-biztos, űrkorszaki varázslataként tálalunk.

A fenti cikk nagyjából csak azt írja le, hogy SL telefon csak egy adott szolgáltató SIM kártyáját fogadja el, ha kicseréljük egy másik szolgáltatóéra, akkor nem tudunk telefonálni, arról viszont nem szól a fáma, hogy mi a helyzet, ha “függetlenítjük”…

😀

@KrE82: “Ez nagyjából azt jelenti, hogy egy általános iskola első osztályába járó gyerek elé téve a másodfokú matematikai egyenlet megoldatlan marad.”

ha elolvastad, hogy hogyan működik a dolog, akkor abból láthatod, hogy ez legkevésbé sem ilyen. a Touch ID által létrehozott információhoz pedig a Touch ID-n kívül semmi nem fér hozzá, sem az iOS, sem más.

“A fenti cikk nagyjából csak azt írja le, hogy SL telefon csak egy adott szolgáltató SIM kártyáját fogadja el, ha kicseréljük egy másik szolgáltatóéra, akkor nem tudunk telefonálni, arról viszont nem szól a fáma, hogy mi a helyzet, ha “függetlenítjük”…”

ez nem így működik. és még ha ki is tudod cserélni majd a Touch ID-t egy másikra, a secure enclave-ben lévő hash-hez te magad nem fogsz tudni hozzáférni.

minden bokorban összeesküvést keresve pillanatok alatt be lehet csavarodni, és paranoiddá válni. olvasd el a korábbi, részletes cikkünket arról, hogy hogyan és miként is működik a dolog. ha attól tartasz, hogy lehallgatnak, követnek, stb, már eleve beomlott alattad a talaj azzal, hogy internetet és mobiltelefont használsz.

@KrE82: “Ez nagyjából azt jelenti, hogy egy általános iskola első osztályába járó gyerek elé téve a másodfokú matematikai egyenlet megoldatlan marad.

Ha netalán tán esetleg tán esete forogna fenten, és egy matematika szakos egyetemista elé tennénk ezt, akkor csak egy mosoly és a végeredmény lenne a válasz.”

—–

>.< Ha hallgattál volna, bölcs maradtál volna. Esetleg elolvashatnád a linkelt Wikipédia-cikket, mielőtt meggondolatlanul ostobaságokat beszélsz. A Touch ID által tárolt hash egy olyan matematikai reprezentáció, amit nem lehet visszafejteni. Egyszerűen nem lehet. Akármilyen matematikus elé teszed is. Méghozzá azért nem, mert a hashfüggvény úgy van megkonstruálva, hogy egy végtelen sok elemű halmazból (ez az összes lehetséges ujjlenyomatok halmaza) egy véges halmazba (egy valahány bites egész szám) képez le. Tehát minden hash-hez végtelen sok ujjlenyomatminta tartozik, így hiába próbálod akár brute force módszerrel visszafejteni az ujjlenyomatot, nem tudod megmondani, hogy a “találatok” közül melyikből készült a hash.

Igen, egy atlag felhasznalonak, "meg" nincs szugseg ekkora biztonsagra, de sztem most teszt honapok kovetkeznek, finomitjak a rendszert, es talan mar az iphone 6ba ossze epitik az ujjlenyomat olvasot egy NFC chippel amivel mar a minden napokban is fizetni tudunk a boltban. Es akkor megint jon az hogy mas tekefonokban mar sokkal regebben volt nfc chip… Igen, volt, de mi a fa…nak? Miert fizettek meg a vasarlokkal??

Ha elmúlik az NSA-mánia, akkor jön az, amit a cikk is említ:

“Nagyon hasznos, ha az Apple egy ujjlenyomat-alapú fizetési rendszer kiépítésén dolgozik.”

Meggyőződésem, ha nincs a Sznóden, akkor ez már az 5s-ben is benne lenne.

(Zárójelben jegyzem meg, hogy beszarás, hogy gyakorlatilag Mátyás óta működik itthon is a kornak megfelelő titkosszolgálat és mi még mindig csodálkozunk, hogy “jééé megfigyelnek”)

Az ilyen cikkek utàn jönnek a mefigyelnek, lehallgatnak dolgok. Persze hogy megfigyelnek, simàn be tudjàk kapcsolni ugy a kameràt, mikrofont hogy nem is tudsz róla… Évek óta ez meg… A front kamera bevezetése meg csak hab a tortàn…

En mint atlag user nagyon orulok hogy a telo egyre biztonsagosabb

Úr isten! Rengetegen pszihiáterre szorúlnátok olyan képzeteitek vannak, hogy pffff.

@H2CO3: Csak annyit fűznék hozzá, hogy ha már hash. Persze, nem visszafejthető, de igazából kit érdekel, mi volt az eredeti lenyomat, amiből kigenerálták? Pont a hash sajátosságai miatt egy másik lenyomat hash-je egyezhet az aktuálissal. Természetesen ennek az esélye eléggé 0 közeli, hogy valaki véletlenszerűen ráhibázzon (bár nem lehetetlen), de ha valaki ismeri a függvényt, ami alapján a hash generálódik, akkor tényleg villámgyorsan elő tud állítani egy olyan esetet, amiből hasht generálva a felhasználó hash-át kapjuk. És fel van oldva a készülék, mintha a felhasználó csinálta volna. Innentől nem is lényeges, hogy nem ismerjük az ujjlenyomatát, ha már benn vagyunk 🙂

Szóval bízzunk benne, hogy jól őrzik ezt a függvényt, és nagyon jó dolognak tartom, hogy hardveresen is összelinkelték, mert így talán tényleg nem fogják megfejteni. Bár évek múlva biztosan lesz olyan szuperszámítógép, ami simán.

@Jecy: Persze, ez természetesen így van. Nem is állítja senki, hogy feltörhetetlen a rendszer 🙂 Csupán konkrétan attól az egy dologtól nem kell tartani, amitől oly sokan, paranoid módon félnek.

@swayze: ezek nem kèpzeletek… szerinted a maffiozók mielőtt tárgyalnak mièrt szedik ki az aksit? Ès mièrt nincs nekik megengedve hogy olyan telefont használjanak amiből nem lehet eltávolítani?

http://endthelie.com/2013/08/02/fbi-employs-hackers-has-software-that-can-remotely-activate-cell-phone-laptop-microphones-and-more/#axzz2kESAaZKg

FBI már nagyon règ óta lehallgat azt akit akar ugy hogy be sincsen a telefonja kapcsolva. Nekem mèg a biztonság technikai tanárom mondta 2006 ban…az nem ma volt… ha akkor megcsinálták akkor ma mindent megtudnak. Nem azt mondom hogy mindenki dobja el a telefonját, de nem is szabad naivnak lenni…

@AppleFan: LOL hát gratulálok “maffiózók” 😀 hol élünk? Te is azokat a filmeket szoktad nézni, amiben egy akkumulátorba raknak egy szoftvert és akkor elindul a telefon és lehallgatnak mindent? Ezt egy 2013-as iPhone-nál nem igazán tudod kivitelezni, többek között azért mert nem 2006-van…

Félelmetes hogy ilyet elhisznek az emberek, mert vannak filmek. Ennyi erővel Batman is létezik nem? Az is 2006-os.

Ettől függetlenül persze hogy bárkit letud hallgatni a szolgáltató, nyilván, mert rajta keresztül netezel meg beszélsz, de ilyen baromságokat ne írjunk már.

Így van kikapcsolt telefonba, nem működik a mikrofon és nem is fog! A bekapcsolt készüléken meg nem aktiválják az első kamerát, se ha hátsót, mert a titkosszolgálat nem hétköznapi embereket figyel meg, arról már nem is beszélve, hogy ha minden így lenne ahogy néhányan elképzelik akkor mikor az úr istenbe nézik vissza és kik, mert Mo-n több mint 10 millió ember van.

@admin:

http://www.youtube.com/watch?v=0G1fNjK9SXg

http://news.cnet.com/2100-1029-6140191.html

Ahogy a cikk is írja csak ugy tudod megakadályozni ha kiveszed az aksit…

Nem kell elhinni de ez van…

A gmail fiókból is ki kell venni az aksit! 😉

@AppleFan: csak azt felejted el, hogy ez nem igaz minden készülékre… aki az iPhone esetén állít ilyet, az csak a divatos rémhíreket terjeszti, de készüléket szétszedve még nem látott, és lövése sincs a készülék működéséről. mellesleg te komolyan azt hiszed, hogy egy 2006-os cikk 2014 hajnalán mérvadó lehet, pláne úgy, hogy az iPhone 2007-től kapható? jó……

a másik meg, hogy te komolyan azt hiszed, hogy az FBI pont rád kíváncsi? (talán maffiózó vagy?) ha ez lenne a helyzet, hogy rád kíváncsiak, ahhoz teljesen felesleges lenne egy ilyen körülményes módszert használni. egyszerűen fogják a facebook profilodat, és kielemzik, lehallgatják a skype, viber hívásaidat, a gmail fiókodat is elolvasgatják, stb. teljességgel felesleges lenne bármi ilyesmi módszer.

Nem az iphone rol van szó…nem azt mondom hogy mindenkit lehallgatnak , csak hogy megtudják csinálni ha akarják… kikapcsolt telefonon keresztül is… 2006 óta mennyit változott a technológia? Sokat, nagyon sokat… azóta ennèl is többet megtudnak csinálni ha akarnak. Nem vagyok paranoiás 😀 Csak szeretek tisztába lenni a dolgokkal 😉 Nem vagyok maffia tag sőt a havi 100 percemből marad 97. 😉

@AppleFan: 2014 hajnalán egy 2006-os cikk alapján levonni a következtetéseket nagyjából annyira nagy hiba, mint benzint tankolni a dízeles kocsiba.

Nem èrtem mièrt akadsz ki azon hogy 2006 os a cikk, de itt egy 2013 as akkor. Egy olyan oldal is lehozza a storyt mint a the verge, ami azèrt nem sz*r.

http://mobile.theverge.com/2013/8/1/4580718/fbi-can-remotely-activate-android-and-laptop-microphones-reports-wsj

@AppleFan: én nem akadtam ki semmin, mindössze egy olyan világban, ahol technológiai szinten nagyjából havonta a feje tetejére állhat minden, egy több éves cikk legkevésbé sem lehet releváns tartalom. azt meg szintén nem értem, hogy az android vagy a laptopok esetén meglévő dolog milyen szinten érinti az iPhone-felhasználókat, tehát szintén hogyan kapcsolódik mégis az egészhez?

@KrE82: üljél le, egyes! Hash algoritmus egyirányú, a jelszavakat is így tárolják többek között. A maces jelszavad se printelhető ki.

@AppleFan: aha, meg ufók is vannak. Megmondták a hangok.

Egyébként 1 haverom szavai: inkább az NSA hallgasson le, mint az adóhivatal 🙂

http://iesb.hu/nem-kategorizalt/mobiltelefonok-lehallgathatosaganak-nyomon-kovethetosegenek-kerdesei/

“A Financial Times már tavaly beszámolt arról, hogy a mobilszolgáltatók a hatóságok kérésére a tulajdonos tudta nélkül képesek a távolból olyan szoftvert telepíteni a mobilkészülékekre, mely lehetővé teszi a telefon mikrofonjának észrevétlen aktiválását. Természetesen a lehallgatás csak akkor lehetséges, ha az akkumulátort nem távolították el a készülékből, viszont akár kikapcsolt mobiltelefon esetében is aktiválni lehet a mikrofont, s nem igényel fizikai beavatkozást.”

http://pet-portal.eu/old/?page=blog&topic=pet&func=read&id=85

“Még 2006-ban kiderült, hogy az FBI terjesztett egy kémprogramot, ami a fertőzött telefonokról kikapcsolt állapotban is továbbított adatokat. Az NSA valószínűleg hasonló technológiát használt, csak sokkal szélesebb körben: több ezer felhasználót fertőzhettek meg. A tömeges célzás nehéz, de lehetséges: 2009-ben több ezer Blackberry-felhasználót fertőztek meg az Egyesült Arab Emirátusokban azzal, hogy valódi frissítésnek álcázták a vírust. A program nagyon merítette az akkumulátorokat, ezért a kutatók hamar megtalálták: kiderült, hogy a szoftvert egy amerikai cég, az SS8 készítette a kormánynak.”

Nem szeretnék vitatkozni… ugyhgy tobbet nem is írok hozzá, ha valaki ezek után sem hiszi el hogy létezik a dolog akkor sajnálom 🙂

@Jadeye: Látom nem olvastad a cikknek a címét sem…

“remotely activated cell phone bugs predate !!! IOS !!! and android”

Nem kell mindent elhinni persze de azt hogy kikapcsolt állapotban is le lehet hallgatni egy telefont… sztem ezen semmi meglepo sincs… rendor ismerosom is mondta hogy simán le tudnak igy hallgatni bárkit addig amig az aksit nem szedi ki… azt hittem ilyenekkel azért képben vagytok a blogon… mindegy… szép napot…

@AppleFan: “Látom nem olvastad a cikknek a címét sem…

“remotely activated cell phone bugs predate !!! IOS !!! and android””

ezeket a cikkeket linkelted, címeik:

“FBI employs hackers, has software that can remotely activate cell phone, laptop microphones and more”

“FBI taps cell phone mic as eavesdropping tool”

“FBI can remotely activate Android and laptop microphones, reports WSJ”

ezek közül egyik címében sincs ez. de ez alapján teljesen egyértelmű, hogy nem érted azt a mondatot, amit az egyik cikk tartalmából idéztél nagy hűhóval. az, hogy valami megelőz időben valamit (predate), nem jelenti azt, hogy az azt követő dolgokban is benne van.

persze ha már az kerül szóba, hogy az Apple azért nem engedi, hogy kivedd az akkut, mert akkor kikapcsolt állapotú készüléket is lehallgathatnak, akkor kár is folytatni ezt a beszélgetést. ez pont ugyanaz, mint amikor majd ellopják az ujjlenyomatod az 5s-sel. sokkal több adatot adsz meg magadról internetezés közben önként és dalolva, mintsem hogy arra legyen szükség, hogy ilyen körülményes módszerekkel hallgassák, mi történik a kikapcsolt készülékeden – amivel kapcsolatban természetesen nem fog feltűnni, hogy az akku merült közben, vagy elhasználta a mobilneted, stb… nem az adatgyűjtés az érdekes, hanem hogy olyan túlbonyolításokon megy itt a rugózás, amelyek teljesen feleslegesek akkor, ha közben amúgy internetezel, emailezel, skype, facebook, stb… de mindegy, hagyjuk.

@Jadeye: A cím a the verge cikkben van mint ALCÍM… ajajaj

Hagyjuk is igen mert nem érted a lényeget… nem az apple re van kihegyezve … minden telefonra… ez telefon tipustol fuggetlen… olvasd el a cikket ott írják hogy lehet akár egy naptár alkalmazás vagy ébreszto funkció…bármi…

Tudom mi a predate de ha abba benne volt szerinted miért ne lenne most is benne? Koszi az írkálást… azt hittem hogy ti otthon vagytok az ilyen dolgokban… mert ha egy autós blogon probálnék valakit meggyozni arról hogy van ilyen akkor ok, de egy telefonoson…

@AppleFan: miért nem tűnik fel senkinek, hogy az éjjelre kikapcsolt, 100% akkuval otthagyott készüléke szanaszét merül az egész éjszakás lehallgatástól? illetve milyen kapcsolaton keresztül történik ez a bizonyos lehallgatás? hogyan kapja meg a kikapcsolt készülék a jelet, hogy be kell kapcsolnia a mikrofont, amikor nem kapcsolódik:

– a mobilhálózatra;

– a Wi-Fi-re;

– a GPS csak passzív, egyirányú kapcsolatra alkalmas?

hogyan történik a lehallgatás akkor, ha a felhasználónak:

– nincs mobilnete;

– elfogy a mobilnet-kerete (ez miért nem tűnik fel neki?);

– nincs Wi-Fi?

valami kapcsolat kell, anélkül ez még az érintett androidos készülékek vagy laptopok esetén sem megy. csak gondold végig logikusan. egy kikapcsolt készülék nem kapcsolódik semmire és sehová. ki is próbáltad mindezeket, vagy csak elolvastad, és elhitted anélkül, hogy bármit is ellenőriztél volna ebből?

mutass már kézzelfogható bizonyítékot erre, ami konkrétan egy iPhone esetén mutatja be mindezt! nem fogsz tudni, és az adott cikkek egyike sem említ iPhone-t. ha nem említ iPhone-t, akkor hogyan kapcsolódik mindez egy iPhone-os oldalhoz?

Mondtam hogy hagyjuk nem? Nem tudod felfogni hogy hogyan működik… kèrdezz meg valakit a t-mobil tol vagy akárhonnan… attól mèg hogy nem èrted attòl mèg van… iphone sem kivètel… ugyan ugy működik mint a többi.. nem mindenkit hallgatnak le hanem akik felkerülnek a fekete listára (bomba, terror) szavakat kiszűrik listázzák imei számhoz csatolják…olvass utánna de a linkelt cikkekben is benne van olvass…FBI tudja hogyan működik. Gondolom nem olvastad de pl New York ban pont ugy kaptak el 2 bandatagot hogy a kikapcsolt telefonjukon keresztul hallgatták le őket. Nem tudom mièrt gondolod hogy egèsz èjjel lahallgatnak? Ugyan ugy ki tudják kapcsolni is…

http://www.zdnet.com/fbi-hack-yielded-12-million-iphone-and-ipad-ids-anonymous-claims-7000003668/

A biztonság… csak hogy kapcsolodjon a cikkhez… jo ejt

@AppleFan: aha… ha felhívom a Telekom ügyfélszolgálatát ezzel a kérdéssel, konkrétan ki fognak röhögni. te felhívtad őket? nyilván nem. mellesleg szerinted ha valóban ez a helyzet, akkor majd az összeesküvésben résztvevő szolgáltató alkalmazottja nagy boldogan felfed majd neked minden részletet az ilyen típusú lehallgatás mikéntjéről? ezt te sem gondoltad szerintem komolyan.

“Gondolom nem olvastad de pl New York ban pont ugy kaptak el 2 bandatagot hogy a kikapcsolt telefonjukon keresztul hallgatták le őket.”

hol van erről a cikk? de amúgy nem értem, te most egy bandatag vagy, akit Magyarországon lehallgat az FBI? iPhone-juk volt a lehallgatott kollégáknak? vagy akkor mindez hogyan kapcsolódik ide? ha ez ekkora kardinális probléma, akkor tedd Faraday-kalitkába a készüléket, és azt aztán senki le nem hallgatja… vagy jobbat mondok: ne használj mobilt. de internetet sem.

de amúgy mi lenne, ha olvasnád a cikkeinket, vagy használnád a keresőt? erről a nagy UDID-rablásról már írtunk anno, és kiderült, hogy nem is úgy van az, ahogy állították… http://szifon.com/2012/09/06/ellopott-udid-ek-trojai-megfigyelo-app-es-az-fbi-tagad/

Ugyan már nem vagy 100-as Applefan! Kikapcsolt készüléken lehalgatni meg kamerát indítani stb.stb. Mondj már olyan embert akit ez alapján kaptak el? 😀 arról már nem is beszélve, hogy te mikor olvastál már a titkosszólgálat módszereiről cikket? Tudod benne van a titkos ha mindez igaz lenne akkor nem kerülhetne cikkbe! Ennyi!

Hagyjad, nem tudsz ezekkel az emberekkel mit csinalni akik hisznek es generaljak a mindenfele osszeskuves elmeleteket. Eddig egyetlen egy sem allta meg a helyet, par ev mulva mindenki elfelejti, es jon egy uj story… Ezeket az emberkeket csak ssjnalni tudom

@Jadeye: http://m.origo.hu/techbazis/mobil/20061204kikapcsolt.html

Tessèk. Nem tudom máshogy elmagyarázni hogy megèrtsd…tök mindegy milyen márkájù telefonod van tök mindegy milyen op rendszerrel. @swayze:

Te birka vagy öcsèm… olvasd el a cikket… hol èltek ti? Közèpkorban? Azèrt ilyen keveset tudni ròla mert titkos. Aki èrt hozzá az nem fogja világgá kűrtölni… kb ! 10 linket belinkeltem különböző oldalakról, ès igy sem elèg… google a barátotok. “Telefon lehallgatás kikapcsolt állapotban. ” ezt ird be…ha angolul nem tudsz…! Tèma lezárva rèszemröl…

@lvgaben: 2001 óta cikkeznek róla folyamatossan… pár èv ugye? 😉

Csak elméleti szinten!

Ismeritek a WOL-t? (Wake on lan)

Szerintem nem lehetetlen ezt megoldani valamiféle broadcast jelzéssel a mobil szolgáltató felől. Elég ezt figyelni kikapcsolt állapotban 10-30 percenként pár másodpercre. Mivel ez csak passzív üzem, a mai 1-2000 mAh- akkuknál észrevehetetlen.

Vagy tapasztalt már valaki olyat, hogy kikapcsolt állapotban pár nap után milivoltra ugyan annyi töltés volt az akkuban? Persze, az önkisülés… :)))

Szóval, szerintem technikailag tuti megoldható a vitatott lehallgatós dolog! Hogy aztán megteszik-e?!? Ki tudja?!? 😀

A wake on lan is csak hálózati kábelről működik és csak a saját alhálózatodból, mert a más hálózatból jövő kéréseket a router eldobja. A WOL kérés amúgy is csak egy magic packet egy konkrét Mac címmel (máshogy nem is működne, mert ez layer 1-2 típusú kommunikáció) és a gép biosában külön engedélyezni kell. Wifin nem működik és nem is lehet megcsinálni (próbáltam egyszer beállítani a gépem, h wifiről lehessen ébreszteni, de sok Google után se találtam semmit, csak, hogy nem lehet) mert ahhoz a firmware-nek tudnia kéne melyik hálózathoz, milyen jelszóval kapcsolódjon és az antennának folyamatosan mennie kéne, ami elég sok energiát felemészt.

Ha csak néha kapcsolna be a wifi, annak semmi értelme nem lenne, mert nem kapná meg a csomagot (és ha internet sincs a hálón?), úgyhogy ez a WOL koncepció tuti butaság.

Mobilnál egyszerűbb lenne és a buta telefonokra szerintem igaz is teljesen, hogy lehallgathatóak voltak, mert pl csomó alkalmazás tudott futni kikapcsolva is. Az okostelefonoknál viszont még egy ébresztő sem tud futni kikapcsolva, iphone esetében pedig a teljes rendszer titkosítva van az első jelkód beírásig bekapcsolás után, dfu-ban se férek hozzá semmihez, de bekapcsolva se, ha nem engedélyezem a gépet (iOS 7től)

Ettől függetlenül bekapcsolt állapotban biztosan meg tudnak figyelni:

1, Ha telepítek egy kamu appot, ami a háttérben kiadja az infóimat.

2, A szolgáltató tud akár a tudtom nélkül is SIM alkalmazásokat leküldeni, amik a jóég tudja milyen jogosultsággal rendelkeznek a telefonban, szóval lehet, hogy nem csak lottó és autópálya-matrica alkalmazást tud így betelepíteni, hanem akár egy mikrofon aktiválót.

3, Természetesen a szolgáltató mindig tudja hol tartózkodom GPS nélkül (cellainformáció), tudja mit beszélek, mit üzenek (igaz, hogy titkosított, de ők titkosítják, tehát lényegtelen). Talán az iMessage-be és egyéb netes kommunikációba nem látnak bele, ha az https-en megy, de arra meg ott a titkosszolgálat jogköre, hogy bármikor bárkinek a szerverét megnézhetik.

De azt én is fenntartom, hogy kikapcsolt készülékről egy darab infót nem tud megtudni senki. WOLnál is be kell töltődjön az oprendszer, hogy bármi magasabb layer-ű kommunikáció, alkalmazás működésbe léphessen, az oprendszeres telefonoknál szintúgy, főleg a szifonnál a hardveres titkosítás miatt.

Uff

Most így magam elé képzelem, ahogy a Falk Miksa utcában meg fent a Hárshegyen szakadnak a röhögéstől ezen a sok baromságon 😀

@Jecy: Jecy!

A WOL-t csak példának írtam!

A válaszodban több gyenge pont van, de nem a WOL-t akarom megvalósítani, hanem valami hasonlóra gondoltam! 🙂

Természetesen nem WIFI kapcsolatról volt szó!

A GSM rendszer szórhatna ilyen “ébresztő” jelet.

Minden okos telefonnak van egy alap, bios-szerű alkalmazás szintje. Gondoljunk csak az android-os bootloader-re, recovery módra! Az pár másodperc alatt betöltődik és fut a kívánt program. Legegyszerűbb példa a legtöbb okostelefonnál a töltést jelző mozgó piktogram, amihez ugye nem kell betöltődnie a rendszernek! Pláne, ha még a kijelzőt és a bevitel perifériákat sem sem kell inicializálnia. Szerintem egy ilyen kis “bios-szerű” program simán ellátná azt a feladatot, hogy mondjuk az “ébresztés” jelre bekapcsolná a GPS-t, sms-ben elküldené az aktuális pozíciót és mondjuk a mikrofon vagy a kamera jelét továbbítaná GSM átviteli módon, de szerintem ez már részlet kérdés!

Persze felvetődik a probléma, hogy ilyenkor biztos, hogy melegedne a készülék és merülne az akku!

De ezt okosan felügyelve a másik oldalon, azért lehet vele mit kezdeni!

Meg aztán ne abból induljunk ki, hogy egy lusta programozó valamilyen marhára nem optimalizált roppant magas szintű fejlesztői környezetben ultravarázslóval létrehoz egy ilyen “lehallgatós” programot. Biztos vagyok benne, hogy a vérprofi FBI-os hacker-ek pár kilobyte-os programmal elérhetik a kívánt eredményt!

Szóval, szerintem ez egyáltalán nem “tuti butaság”! 🙂

DE EZ CSAK ELMÉLET!!!! 🙂

@itanczos: Persze, nem teljesen pontosan írtam le a wakeonlan protokoll működését, de tény, hogy az vezeték nélkül nincs megvalósítva. Sokféleképp megoldható lenne ez igaz, mondjuk a képernyő pont nem szükséges a történethez, de való igaz, hogy ha a “bios” azt tudja működtetni és visszajelzést adni a rendszer állapotáról, akkor akár a többi periféria is működtethető..

Az ugye biztos, hogy max gsm hálózaon mehet ez a dolog, mert a saját wifit simán tudjuk mi is felügyelni, vagy nettől elvágni. Az is biztos, hogy nem folyamatos a megfigyelés, minden emberre, mert hát az elég hatalmas és értelmetlen információtömeg lenne. Viszont én abban a részében sem hiszek, hogy a telefonom folyamatosan figyelne és várna egy aktiváló jelet kikapcsolt állapotban, hisz ehhez folyamatosan mennie kéne az antennának!

Ha periodikusan csekkolna pedig, akkor meg ha küld a szolgáltató egy aktiváló jelet és épp akkor nem csekkol, akkor nem aktiválódik a “lehallgatás” feature és nincs eredmény.. persze lehet pusholni utólag is, mint az smst, de ezt azért túlzásnak érzem. Pláne, hogy az antenna szintén az egyik legtöbbet fogyasztó eszköz a készülékben a képernyő és a GPS után..

A GPS-t mondjuk totál felesleges bekapcsolni, mert ha már csatlakoztunk a gsm hálózatra, akkor cellainformáció alapján teljesen pontosan be tudnak háromszögelni.. Volt erre már eset is, hogy így fogtak el rablókat, meg anno a butatelefonomon a google maps is így adott pontos koordinátát a tartózkodási helyemről gps nélkül.

Nyílván a profik még mindig C-ben programoznak, pláne ilyen bios szintű kódokat, de ez az egész összeesküvés elmélet ott vérzik, hogy mitől és hogyan jutna el az aktiváló jel a telefonomra, mert akkor annak folyamatosan (vagy időnként) csekkolnia kéne kikapcsolva is, hogy ugyan van-e ilyen parancs, hogy induljon a lehallgatás.

Azt a részét nem vitatom a dolognak, hogy a firmware-be esetleg egy periféria-monitorozás benne lehet, a mikrofon nem fogyaszt sokat, de ha azt már továbbítani is akarja, akkor pár óra alatt szintén lemerülne a telefon.. Persze ez adott esetben mindegy, mert az információ a lényeg.

@AppleFan: most komolyan belinkelted ugyanannak a 2006-os cikknek az origo általi fordítását, mint sziklaszilárd, meggyőző bizonyítékot? oké…

tehát téged megfigyel az FBI? szerintem tedd a kikapcsolt készüléked egy erősítővel ellátott, bekapcsolt hangszóró mellé. azért előtte még mondd ki a varázsszavakat, hogy bomba, terror, binláden(sic!), stb… ha a készülék kikapcsolt állapotban bármi forgalmat generálna, az azonnal zajt eredményezne a hangszórón, és kiderülne, hogy valami nem stimmel. de persze semmi ilyesmi nem fog történni, és biztos vagyok benne, hogy sosem próbáltad ki. ennél szofisztikáltabb megoldás, ha műszeresen méred be a készüléket, de arra alkalmas eszközökkel nem rendelkezik szakembereken kívül más. (persze erre majd az lesz a válaszod, hogy mindössze csak azért mert téged, és azt a készüléket épp nem hallgatták le a teszt ideje alatt…)

de azt egyszerűen továbbra sem értem, hogy jön mindez ahhoz, hogy az iPhone 5s-ben a Touch ID nem cserélgethető csak úgy. hogyan kapcsolódik a cikkhez, hogy más típusú telefonokat hogyan hallgat le Amerikában az FBI? talán Amerikában élsz? a magyarországi magyarok többsége Magyarországon él. ha nálunk tömeges lehallgatást végezne az FBI, az igencsak nemzetbiztonsági kérdés lenne, nem gondolod? (persze erre majd az lesz a válasz, hogy a mindenkori magyar kormány is benne van az összeesküvésben.)

száz szónak is egy a vége: ennek az összeesküvés-elméletes kérdésnek az égadta világon semmi köze a cikkhez, pláne egyik, általad linkelt, szerinted tagadhatatlanul bizonyító erejű hírben sem említik meg az iPhone-t, mint potenciális poloskát, minden esetben csak más készülékekről van szó. így gyakorlatilag teljes mértékben offtopic a dolog. ez az oldal pedig továbbra sem az összeesküvés-elméletekről szól, arra vannak célzottan ilyen oldalak.

még ha adott készülékek esetén volna is lehetőség ilyesmire, Magyarországon az FBI-nak nincs jogalapja csak úgy tömeges lehallgatásokat végezni, sehol nem esik szó arról, hogy az iPhone-okkal ezt tennék, nem próbáltad ki, hogy az iPhone kikapcsolt állapotban csinál-e bármit egy hangszóró mellett, semmit nem próbáltál ki, csak adott, több évvel ezelőtti cikkek tartalmát rázod véres rongyként, saját tapasztalat nélkül, és teszed mindezt egy olyan cikknél, aminek gyakorlatilag semmi köze mindehhez.

eközben ha le akarnak hallgatni, vagy megfigyelnének, sokkal egyszerűbben megtehetik: használsz internetet, valószínűleg facebookot, skype-ot, adott esetben vibert, és ezeken te magad adsz meg elképesztő mennyiségű, kielemezhető adatot önként és dalolva, és ha jól emlékszem, akkor valamiféle androidos készüléket (amiket többször is emlegettek ezek a lehallgatós cikkek). megoldás: szokj le ezeknek a használatáról, se internet, se mobiltelefon, semmi. a telefont meg éjszakára, a kikapcsolt állapotában való lehallgatástól megóvandó egyszerűen tedd Faraday-kalitkába. de ezeket már mind leírtam, mégis kötöd az ebet a karóhoz, hogy lehallgatnak.

tehát zárjuk le ezt a meddő vitát, mert egyszerűen semmi köze a cikkben foglaltakhoz, ez pedig nem egy összeesküvés-elméletekről szóló oldal.

@itanczos: a kikapcsolt készülék ki van kapcsolva, nem fut rajta a rendszer, nem kapcsolódik hálózatra. a SIM kártyát is kiveheted belőle, ha ez ennyire égető probléma.

de sokkal egyszerűbb, ahogy itt fentebb írom: tedd egy hangszóró mellé, és abban a pillanatban, hogy bármi forgalom menne a kikapcsolt készülékről, a hangszóró gerjedni fog (előtte teszteld a bekapcsolt állapotú készülékkel mondjuk mobilnetet használva, hogy halld, milyen zajt generálhat majd). próbáld ki. semmi nem fog történni. vagy tedd Faraday-kalitkába, és kész.

de a lényeg továbbra is az, hogy az internetet használva annyi információt adsz meg magad, önként és dalolva, hogy egy ilyen nyakatekert módon elkövetett hallgatózásra egyszerűen semmi szükség nincsen. ha meg maffiózó vagy, akinek ettől kell tartani, akkor eleve nem használsz semmi ilyesmit, és kész. ha meg valaki mégis használ, és emiatt elkapják, az így járt, ennyi esze volt.

@Jadeye: “tehát téged megfigyel az FBI?” IGEN engem megfigyel Jadeye segííííts…OMG, szóval neked ez jott le… egyszer sem írtam magamra vonatkozóan, de ha neked ez jott le, ok 😀

Komolyan, írtam válasznak annyit mint Te, de inkább kitoroltem és nevetek egy jót… 😀

Legyen egy nagyon szép délutánod

@AppleFan: gondold végig logikusan, amiket írtál. olyan típusú megfigyeléssel riogatsz, aminek semmi köze az ujjlenyomat-olvasós cikkhez, és kötöd az ebet a karóhoz, hogy mindenki hülye, aki nem hiszi el, hogy márpedig őt lehallgatja az FBI Magyarországon a kikapcsolt készülékével. ha pedig nem erről van szó, hogy Magyarországon az FBI embereket hallgat le a kikapcsolt készülékekkel, akkor miért is érdekes ez számunkra? főleg úgy, hogy az összes cikk csak androidos készülékeket vagy laptopokat emleget? újból felteszem a kérdést: ha itthon nem kell ettől tartani, pláne nem esett szó iPhone-ról az adott cikkekben, akkor miért is érdekes mindez pláne egy olyan cikknél, amihez semmi köze? erre válaszolj kérlek, mert ez továbbra sem derült ki.

“kötöd az ebet a karóhoz, hogy mindenki hülye, aki nem hiszi el”

Te most miről beszèlsz? Ez már megint honnan? Mindegy nem is èrdekel. Ha visszaolvasol akkor te kezdtèl el válaszolgatni nekem ès azòta is lelkesen teszed. Kèrtelek már nagyon sokszor hogy fejezzük be mert off a tèma…de te nem tudod befejezni. Más nèzeteink vannak a világról az biztos. De nincs is ezzel baj… unalmas lenne ha ugyan ugy látnánk a dolgokat. Hogyha akkora kárt okoztam a hozzászólásaimmal akkor töröljètek nyugodtan.

@AppleFan: újból felteszem a kérdést: ha itthon nem kell ettől tartani, pláne nem esett szó iPhone-ról az adott cikkekben, akkor miért is érdekes mindez pláne egy olyan cikknél, amihez semmi köze? erre válaszolj kérlek, mert ez továbbra sem derült ki.

@AppleFan: @AppleFan: A világról alkotott különböző nézetek nagyon fontosak abban a vitában, ahol a titkosszolgálatok működéséről diskuráltok 😀

Nem akarok személyeskedni, főleg nem belefolyni a vitátokba, de Jadeye hozzászólásain meg néhány cikkén (UDID-lopás, TouchID) látszik, hogy ha a titkosszolálatokhoz nem is (ami nem baj), de az egy részét lefedő biztonságtechnikához ért. Most, hogy ezzel dolgozik, vagy csak érdeklődőként sokat olvas, nem tudom, de van fogalma róla. Neked viszont a ma már baromira nem aktuális 2006-os Verge meg Origó cikkeid vannak a témáról, sok fogalmad nem. Attól, mert 2006-ban a biztonságtechnika tanárod mondott ilyet… Mondtak azok sok mindent akkor is meg ma is, például, hogy a Skypeot nem lehet lehallgatni, holott már a mieink is le tudták akkoriban… Rendőr ismerős, úgyszintén, a pisztolyát nem tudja normálisan kezelni, de a lehallgatáshoz ért. 😀

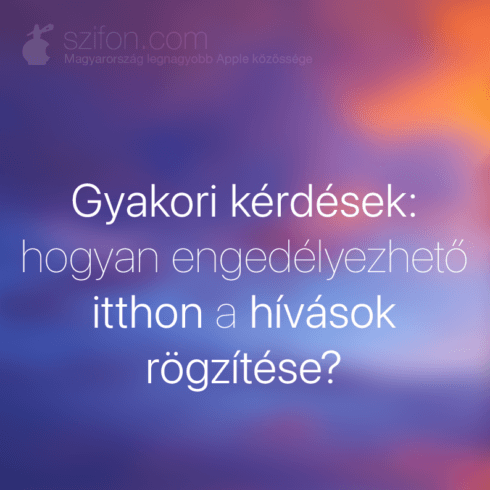

(A cikkeknél minden OFF-topic hozzászólást törlünk. Erre van a kereső a jobb felső sarokban, illetve a Gyakran Ismételt Kérdések cikk. Kérünk, használd a keresőt, vagy ha az nem ad eredményt, a linkelt cikknél tedd fel a kérdésed!)

(A cikkeknél minden OFF-topic hozzászólást törlünk. Erre van a kereső a jobb felső sarokban, illetve a Gyakran Ismételt Kérdések cikk. Kérünk, használd a keresőt, vagy ha az nem ad eredményt, a linkelt cikknél tedd fel a kérdésed!)

Tegyük azért hozzá, hogy kikapcsolt készülék is kommunikál időnként és ezt mind az erősítő mellett, mind műszeres vizsgálattal ki lehet mutatni.

Marad az akksi meg, ahogy Jadeye mondta a Faraday-kalitka. Csak aztán jól válasszunk szitaméretet, hogy a teljes spektrumot megfogja 😀

Hűha… Elszabadultak az indulatok. Srácok, nyugi!

Érdekes, hogy többen is az apro részletekbe kapaszkodva bizonyítják a saját álláspontjukat! Csak elmélkedtünk, semmi személyes! 🙂

@AppleFan: vegyél vissza egy kicsit.

Az érvelésed ott sántít ezzel a mítikus lehallgatással kapcsolatban, hogy nem tud titkos lenni. Két okból:

1) Ha lehallgattak, azt bizonyítékként felhasználják ellened a bíróságon, vagyis máris nem titkos. Ha meg nem tudják felhasználni, mert titkos, akkor meg nincs értelme az ilyen lehallgatásnak. Lehet, hogy kikapcsolt mobilban sima poloska volt, akár a mobil akkujára kötve, hogy soha le ne merüljön.

2) Az egész világon többezer _profi_ foglalkozik szabadidejében azzal, hogy meghekkelje a telefonok szoftverét, távolról indítgasson készüléket stb. Már réges-régen kikerült volna legalább 500 videó erről. Csak abba gondolj bele, hogy egyre nehezebb a jailbreak. Ezek után szerinted távolról a T-Mobil titkos appokat telepítget a telókra? Már rég felfedezték volna ennek a módját a civilek.