Az MIT Technology Review mélyreható jelentése az Apple eszköz- és szoftverbiztonsággal kapcsolatos törekvéseinek mellékhatásait boncolgatja.

Míg szinte minden szakértő egyetért abban, hogy az iPhone “fallal körülvett” kertes megközelítése megoldotta a főbb biztonsági kérdéseket, egyesek osztják azon aggodalmat, hogy ez a világ elit hackereinek is jobb helyet biztosít majd a rejtőzködéshez.

“Ez egy kétélű kard.” – mondja Bill Marczak, a Citizen Lab kiberbiztonsági szakembere. “Nagyon sok nemkívánatos ‘vendéget’ fogsz távol tartani azzal, hogy megnehezíted az iPhone-ok feltörését, de a top hackerek 1%-a megtalálja majd a módját, hogy bejusson, és miután bent vannak, az iPhone áthatolhatatlan erődje önkéntelenül is megvédi őket.”

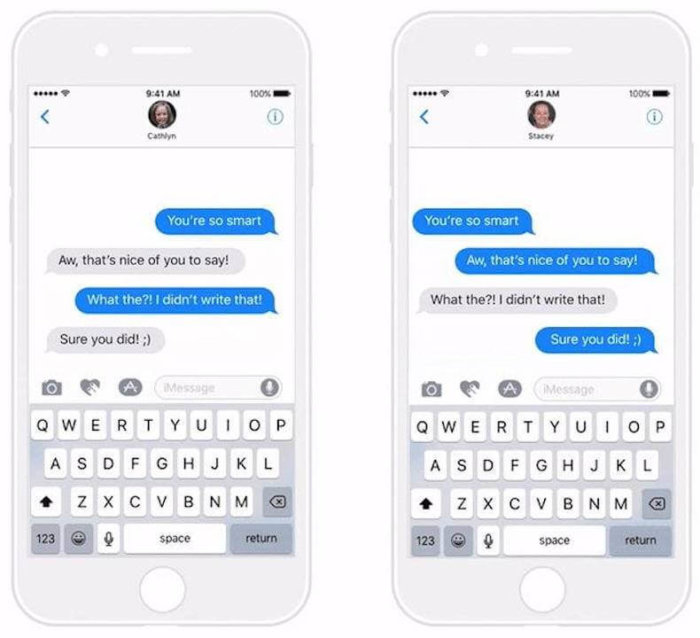

Marczak volt a szerzője a The Great iPwn cikknek, amely belemerült abba, hogy miként működött a “zero-click” iMessage hiba, ami az Al Jazeera újságírók eszközeinek feltörését segítette.

Az egyre jobban bezáródó Apple eszközök irányával az a legfőbb gondja, hogy a biztonsági kutatók számára is egyre nehezebb felfedezni a háttérben megbúvó, kívülről érkező, rosszindulatú tevékenységet.

Az iPhone biztonsága egyre szigorúbb, mivel az Apple milliókat fektet a fal emelésébe. Azonban a legjobb hackerek is milliókat invesztálnak a kártevők kifejlesztésébe, amelyek lehetővé teszik számukra, hogy észrevétlenül átvegyék a készülékek feletti irányítást, illetve hogy behatoljanak a telefon korlátozott részeibe anélkül, hogy a célpontok észrevennék, hogy veszélybe kerültek. Ha pedig már ilyen mélységig jutnak a támadók, az Apple által felállított falak a nyomozók előtt is akadályok lesznek, akik vizsgálni és kutatni akarják a kártevők működését.

Előfordul, hogy a zárt rendszer még közvetlenebben visszaüthet. Amikor az Apple tavaly nyáron kiadta az iOS új verzióját Marczak nyomozásának közepette, a telefon új biztonsági funkciói kilőtték a Citizen Lab jailbreakelő eszközét, amelyet az iPhone feltörésére használtak. A frissítés kizárta őket a telefon privát területeiből, beleértve az új frissítések mappáját is – amelyről később kiderült, hogy pontosan ott rejtőzködtek a hackerek.

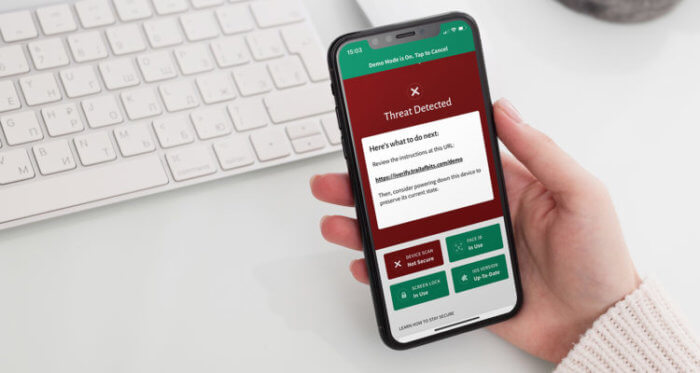

Ryan Stortz a Trail of Bits cég biztonsági mérnöke. Ő vezeti az iVerify fejlesztését, ami egy ritka, az Apple által jóváhagyott biztonsági alkalmazás, amely korlátoltan belelát az iPhone-ok belsejében zajló folyamatokba, természetesen Cupertino játékszabályai szerint.

Az iVerify biztonsági rendellenességeket keres az iPhone-on, például megmagyarázhatatlan fájlmódosításokat – olyan közvetett nyomokat, amelyek egy mélyebb problémára utalhatnak. Hasonlóan a Marczak és mások által használt rendszerekhez, sajnos ez az alkalmazás sem képes közvetlenül megfigyelni a szabályokat sértő, ismeretlen, rosszindulatú programokat, és le van tiltva az iPhone memóriájának olvasása, ami más készülékek biztonsági alkalmazásainál szintén nem akadály. Bár Stortz elismeri a biztonsági rések felfedezésével járó kihívásokat az Apple-eszközökön, szerinte mégis a zárt rendszer megközelítés a helyes. “Az, hogy lezárjuk ezeket a dolgokat, csökkentheti a rosszindulatú programok károkozását” – mondja.

Tavaly ősszel láthattuk az első Apple Silicon M1 Mac-ek és MacBookok érkezésével, hogy a vállalat noteszgépei és asztali számítógépei már jóval magasabb szintű biztonságot képesek nyújtani.

“Az iOS hihetetlenül biztonságos. Az Apple belátta az előnyöket, és már régóta tervezi ezt átültetni a Mac-re is. Az M1 chip hatalmas lépés ebbe az irányba.” – mondja Patrick Wardle biztonsági kutató. Wardle hozzátette: “A biztonsági kutatóeszközök teljesen vakok, és az ellenfelek tudják ezt, ami azt jelenti, hogy az Apple és a hackerek között a játék folytatódik és egyre nagyobb tétje lesz.”

Mások azt várják, hogy az Android és a Windows is kövesse az Apple biztonsági szempontból zárt eszköz-megközelítését. Aaron Cockerill, a Lookout mobil biztonsági cég stratégiai vezetője is ezt látja: “Az Android egyre inkább le van zárva. Arra számítunk, hogy mind a macOS, mind pedig a Windows egyre inkább úgy fog kinézni, mint az áthatolhatatlan iOS.”

Végül a jelentés egy olyan megközelítésről is beszél, ahol az Apple elméletileg korlátozott jogosultságokat adhatna a kutatóknak, akik így jobban hozzáférhetnének rejtett hibák vagy rosszindulatú kódok felfedezéséhez. A baj ugyanaz, mint amiről az Apple a San Bernardino-ügy óta beszél: ha hátsó ajtót hoz létre a kutatók számára, akkor azt a hackerek is előbb-utóbb ki fogják használni. Az Apple és a független biztonsági szakértők ebben egyetértenek: nincs tiszta megoldás. Cupertino azzal érvel, hogy senki sem bizonyította meggyőzően, hogy a biztonság lazítása vagy a kivételek megtétele végső soron a nagyobb jót szolgálja.

Ami a jövőt illeti, Ryan Stortz (Trail of Bits) úgy véli, hogy a mobil eszközökhöz ragaszkodó átlagfelhasználók felé haladunk: “Olyan irányba megyünk, ahol csak a (falon) kívül állóknak lesz számítógépük: azoknak embereknek, akiknek valóban szüksége van rájuk, például a fejlesztőknek. Az átlagembereknek pedig inkább csak mobil eszközei lesznek, amelyek már a fallal körülvett kertben vannak.”

Szólj hozzá: Hozzászólok