A hírhedtté vált Apple vs. FBI eset kapcsán felmerült, hogy miért is ért véget olyan hirtelen, teátrális végső összecsapás nélkül a per, amelyben az FBI arra akarta kötelezni az Apple-t, hogy egy esetleges bizonyítékként felhasználható iPhone-nak oljda fel a jelkódját. A hárombetűs ügynökség végül a pletykák szerint talált egy szolgáltatást, amelynek segítségével az Apple hozzájárulása vagy segítsége nélkül is “feltörhették” a gyanús iPhone-t. Akkor az a hír terjedt el, hogy a szövetségiek valószínűleg a Cellebrite cég szolgálatait vették igénybe, akikhez el kellett vinni a készüléket, hogy ki tudják azt nyitni.

Tavaly év végén, novemberben, azonban egy másik megoldás híre is felröppent. A GrayKey névre hallgató eszközről képek is terjednek az interneten: egy minimális formatervezéssel rendelkező, szürke, nagyjából 10 x 10 x 5 cm-es doboz, amiből mindössze két Lightning-kábel vezet ki. Egyszerre tehát két készüléket lehet csatlakoztatni hozzá, amelyeket – a Malwarebytes blog névtelen informátora szerint – körülbelül két perc után le is lehet húzni.

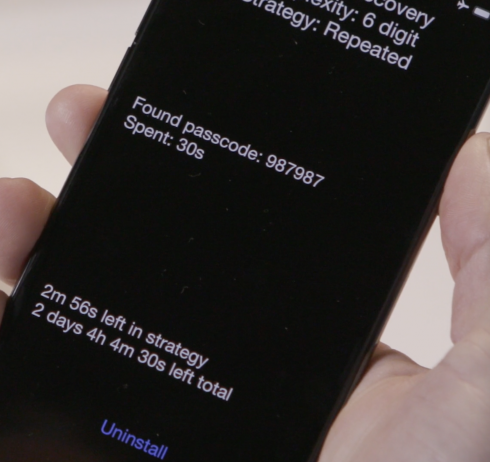

A telefonok ekkor még nincsenek feltörve – a jelkódot a csatlakozóról való lehúzás után kis idő elteltével fogja a megbuherált iPhone megmutatni, egy hirtelen felbukkanó fekete háttéren.

A telefon zárolásának feloldása után a fájlrendszer teljes tartalma, beleértve a Keychain (Kulcskarika) titkosítatlan adatait is, letölthető a GrayKey-re, ahonnan utána annak helyi, webes felületén keresztül, internetböngészőből érhető el.

Biztonsági szempontból ugyan elég rosszul hangzik egy ilyen eszköznek a létezése, azonban nem eszik olyan forrón a kását. A Malwarebytes szerint a jelszó feltörésére fordított idő “változik; egy hatszámjegyű kód kitalálása akár 3 napnál többet is igénybe vehet, a hosszabb jelszavak feltörési idejéről pedig nincs adat”. Mindeközben Matthew Green, a baltimore-i Johns Hopkins egyetem kriptográfiatanára közzétett egy tweetet, amiben különböző hosszúságú és bonyolultságú jelkódok brute force feltörési idejét becsülte meg:

Guide to iOS estimated passcode cracking times (assumes random decimal passcode + an exploit that breaks SEP throttling):

4 digits: ~13min worst (~6.5avg)

6 digits: ~22.2hrs worst (~11.1avg)

8 digits: ~92.5days worst (~46avg)

10 digits: ~9259days worst (~4629avg)— Matthew Green (@matthew_d_green) April 16, 2018

Egy véletlenszerű, 8 számjegyű jelkód tehát átlagosan körülbelül másfél hónapig állná a sarat, míg egy 10 jegyű kód már majdnem 13 évig váratná a készülék hívatlan vendégeit. Egy véletlenszerűen generált alfanumerikus (számok mellett betűket és akár speciális karaktereket is tartalmazó) jelszót nyilván még ennél is hosszabb ideig tartana megtalálni. Természetesen a hangsúly itt is a véletlenen van – ha valaki például szótári szót vagy valami más miatt ismert kifejezést választ jelszónak, akkor arra úgynevezett szótáras támadással sokkal könnyebben rá lehet jönni. Azt nem tudjuk, hogy a GrayKey rendelkezik-e ilyen képességgel.

Mindez azt sugallja, hogy a szürke dobozka semmiféle mágikus erővel nem rendelkezik, és “egyszerűen” a nyers erő módszerével végigpróbálgatja a lehetséges jelszavakat. Feltételezhető, hogy egy jópár, mondjuk 15-20 karakteres, alfanumerikus, speciális szimbólumokat is tartalmazó jelkóddal nem sokra menne értelmes idő alatt. Ez – immár sokadszorra – megerősíti azt, hogy érdemes erős (és egyedi) jelszavakat és kódokat használnunk okoskészülékeinken is.

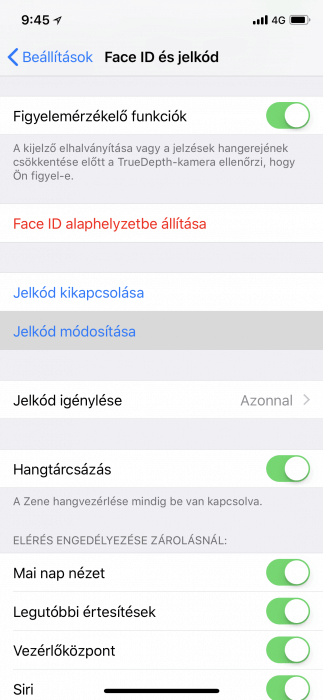

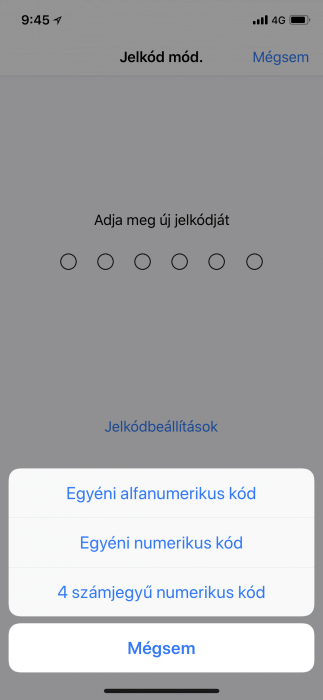

Biztonságos, egyéni alfanumerikus kód beállítása

Amennyiben tényleg biztonságos jelkódot szeretnénk használni, érdemes egy 10 jegyű alfanumerikus jelkódot beállítani. A 6 számjegyű “egyszerűbb” jelkód úgy látszik, már régen kevés, ha biztonságról van szó. Ehhez lépjünk be a Beállítások, Face ID és jelkód vagy Touch ID és jelkód menüpontba. Adjuk meg a jelenlegi jelkódunkat, majd pedig görgessünk le a jelkód módosítása opcióra. Itt először ugyancsak a régi jelkódot kéri, ezek után azonban már lehetőségünk van az egyéni alfanumerikus kód megadására a Jelkódbeállításokra kattintva.

Aki szeretné kipróbálni az iPhone-okat kinyitó dobozkát, annak először is 15 000 dollárra lesz szüksége, ennyibe kerül ugyanis a GrayKey legkisebb tudású változata. (A drágábbik ennek épp duplájába kerül.) Gyártója, a Grayshift pedig kizárólag a megfelelő hatósági igazolványok ellenében árusítja a GrayKey-t – tehát az átlagember most sem valószínű, hogy könnyen hozzájuthat egy ilyen veszélyes játékhoz.

[totalpoll id=”102033″]

18 Comments

Kéne egy olyan opció is a szavazásba, hogy egy 40 karakter körüli mondatot használok, mert az ujjlenyomat és FaceID óta úgysem kell soha beírni ????

@Jecy te olyat használsz?????

@Jecy: újraindítás után, illetve ha letelik az ilyen azonosításra érvényes, maximális, biztonsági időtartam, ugyanúgy be kell írni.

Gondolom mindenkinek a telefonján komoly vállalati titkok és rakéta indító kódok vannak, így célszerű minél nehezebb jelkódot beállítani.

@gerdur14: Hát nem de ha vki lehúzná a céges számlát annak nagyon nem örülnék, vehetne pár ilyen ketyerét belöle, ha igaz a kódfejtés ideje akkor úgy sok év múlva. 😀 Gondolom a teljesen véletlenül írt betűk és számok sora (csak nekem mond vmit) elég jó még 8 jeggyel is, Bár gondolom nem igazán vannak a magyar nyelv turpisságaira felkészítve ezek 🙂 Ergo itthon ha vki használni akarna ilyent akkor rendeljen a mi nyelvünket jól ismerő dobozkát, esélytelen! Csak abba gondoljunk bele mennyi szavunk van egy bizonyos testrészre, ami más nyelvekben sem értelmes verzióktól hemzseg. 🙂

A brute force lenyege nem az, hogy vegigprobalgatja a lehetosegeket?!

Ilyenkor mi van azzal a vedelemmel, hogy 10 sikertelen utan torli magat a telefon?

Szívem szerint használnék 8 vagy több karakteres jelkódot, de autóban ha “nem ideálisak a feloldási körülmények”, esélytelen kényelmesen, arccal kinyitni a telefont. Tuti nem fogok tökölni a pötyögéssel. Amúgy a “figyelem megkövetelése” a feloldásnál szintén nem autó-kompatibilis. Szerintem.

@DanieL: 11.4 bétánál kiszedték jelenleg ezt a dolgot, ha akarsz akkor 500x is próbálkozhatsz.

Jadeye: Nem hiszem, hogy van olyan ember, aki nem nyúl a telefonjához 48 órán keresztül, hogy elérje a limitet.

Ezenkívül újraindítani sem kell túl sűrűn, talán havonta egyszer ha jön egy update, akkor meg be lehet írni egyszer. Már eleve amit idepötyögtünk hosszabb, szóval ne mondja senki, hogy nem túlélhető updatekor beírni, mert amúgy napi használat esetén bőven kibírja az aksi, nem fog kikapcsolni.

Ha meg autóval is megyünk, akkor ott úgyis a navi van benyomva ugye, ami nem zárolja a képernyőt, így miért is kéne máshoz nyomogatni a telefont, ahol gond, ha lezár? Btw nekem simán feloldja az autós tartóban is arccal gond nélkül.

Gunar

2018. április 20. péntek

Picit kevered ugyhogy egy kis korrigalas. Nincsen sok szavunk, amennyiben szigoran a cimszavakra redukaljuk magunkat, akkor olyan 100.000 kornyeke a szavaink szama, mig az angoloke 290.000, a nemeteke 330.000. Az egyik ok, amiert mi magyarok mindig azt hisszuk, hogy a legtobb szavunk van a vilagon az, hogy mindenki elfelejti, hogy hiaba az asztalon, asztalban, asztalra, asztalnal, asztalhoz, asztallal, stb., ez egy szo, asztal, a tobbi csak kepzett szo. Termeszetesen itt az elo nyelvrol beszelek kizarolag. Azonban pont eppen ezert nehezebb a magyar nyelvu jelszavak feltorese, ugyhogy a turpissaggal tokeletesen egyetertek 🙂

@Gunar: 8 karakter még a magyar ábc-vel se elég, brute force támadásnál pedig teljesen mindegy milyen karaktereket pörget a gép… kap egy “szótárat” ( UNICODE karakterek 🙂 ) amiben benne lesz az összes ékezetes betű és végig nyálazza, valamit kap még egy rakás szótárat amiben már ismert jelszavak lesznek, trükkök ( i = 1, E = 3) stb. Összességében jobban jársz egy hosszabb jelszóval mintha lecserélnél egy két betűt egy másik nyelvére vagy speciális karakterre.

@onderon: Nem hiszem hogy bármilyen turpsisság segítene egy brute force támadásnál, egyedül a jelszó hosszával tudod lassítani, nehezíteni a folyamatot.

A fekete képernyős fotó elég kamunak tűnik, mert a képernyő bal felső sarka, ahol a repülőgép üzemmódot jelző repcsi látszódhatna, pont kilóg a fotóról, miközbdn a jobb felső sarokban, ami meg pont látszik, az aksi állapotjel helyén ott a repcsi 😀

@Ginfo: még a 11.4 bétájában is ugyanúgy ott van a 10 hibás kísérlet utáni törlésre az opció a Face ID és jelkód illetve a Touch ID és jelkód opció aljára görgetve.

@iRon242: iPhone X esetén jelzi ki így. (az akku is ott van mellette.)

@Ginfo: Most nekem vagy más bétám van mint neked 11.4-nél, vagy nem jó helyen nézed. Tökre ott van a funkció.

Az is igaz, hogy az enyémen van MDM is, lehet hogy 11.4-en ez a funkció csak akkor jelenik meg, ha van MDM és egyébként nincs. De utóbbit eléggé valószínűtlennek tartom.

@onderon: Igen kicsit pongyolán fogalmaztam, mert arra gondoltam amiket a magyar használ és szótárban nincsen mert vagy egy hasonulásból lett a jelentése ami lett, vagy vki 1x kitalálta és többeknek megtetszett majd elterjedt, stb szóval azonos dologra van sok-sok szavunk, sok esetben csak pont a közérthetőség elkerülése végett kialakultak is, 8pl a gyerek ne vágja miről is beszélünk, vagy más ne tudja _virágnyelven_ a lényeget) persze ilyen támadásnál a programnak talán mindegy de aki beleteszi a szót annak értelme van, míg a fejtőnek nincsen az értelmes szavak listáján.

@Bob: igen ilyennél valóban a proginak mindegy, csak ez hogyan kerüli ki a pár hibás jelszó utáni kényszer szünetet ami gondolom folyamatosan növekszik, mert pár hiba után 1 percre zárolja a telót, majd újabb hiba esetén több időre , azt nem próbáltam, mert használatban van a vas és nincsen időm ha pl 1 órára v többre zárja.

Írták, hogy az egész egy bugot kihasználva megkerüli a késleltető mechanizmust, így nincs késleltetés a próbálkozások között. Gondolom ugyanígy ebben az esetben a bekapcsolt 10 utáni törlés sem ér, szóval egyedül a jelszó hossza tud megmenteni.

@Jadeye: kevertem a perces letiltással, bár lehet korábban kivették már az iOS-ből, de tudtommal csak most került ki, sorryvoltam.